MASTG-TOOL-0040: MobSF para iOS

Ao executar o MobSF localmente em um host macOS, você se beneficiará de uma saída de class-dump ligeiramente melhor.

Depois de ter o MobSF em execução, você pode abri-lo em seu navegador acessando http://127.0.0.1:8000. Basta arrastar o IPA que deseja analisar para a área de upload e o MobSF iniciará seu trabalho.

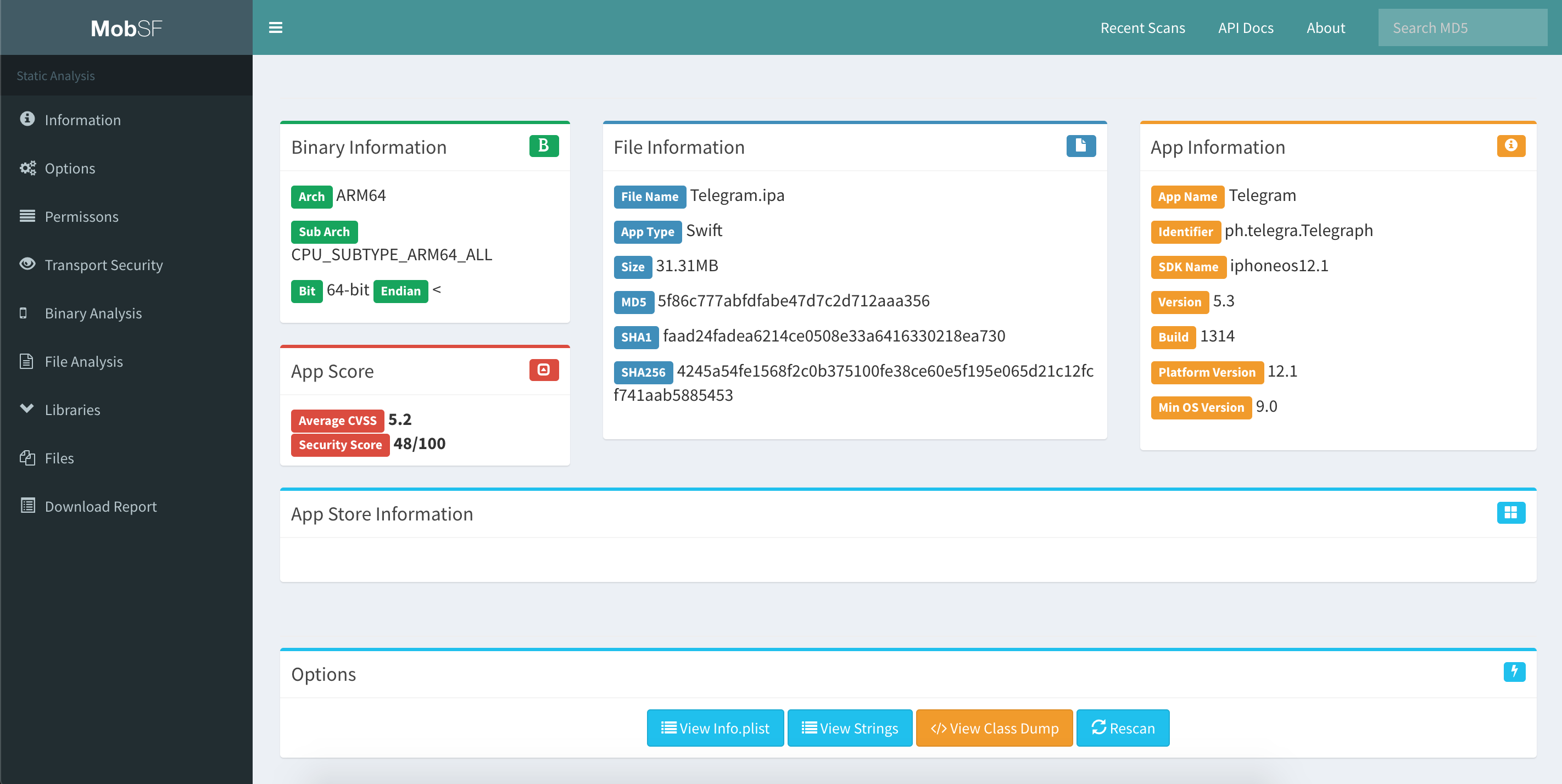

Após o MobSF concluir sua análise, você receberá uma visão geral de uma página com todos os testes executados. A página é dividida em várias seções, fornecendo algumas primeiras dicas sobre a superfície de ataque da aplicação.

O seguinte é exibido:

- Informações básicas sobre o aplicativo e seu arquivo binário.

- Algumas opções para:

- Visualizar o arquivo

Info.plist. - Visualizar as strings contidas no binário do aplicativo.

- Fazer download de um class-dump, se o aplicativo foi escrito em Objective-C; se for escrito em Swift, nenhum class-dump pode ser criado.

- Visualizar o arquivo

- Lista todas as Purpose Strings extraídas do

Info.plist, que dão algumas dicas sobre as permissões do aplicativo. - Exceções na configuração do App Transport Security (ATS) serão listadas.

- Uma breve análise binária mostrando se os recursos de segurança binária livre estão ativados ou, por exemplo, se o binário faz uso de APIs banidas.

- Lista de bibliotecas usadas pelo binário do aplicativo e lista de todos os arquivos dentro do IPA descompactado.

Em contraste com o caso de uso do Android, o MobSF não oferece recursos de análise dinâmica para aplicativos iOS.

Consulte a MobSF documentation para mais detalhes.