MASTG-TECH-0120: Interceptando Tráfego HTTP Usando um Proxy de Interceptação

Proxies de interceptação são o método mais comum para interceptar o tráfego de aplicativos móveis. Eles funcionam configurando um servidor proxy que intercepta e registra todo o tráfego HTTP/HTTPS entre o aplicativo móvel e o servidor. Isso permite visualizar e modificar as requisições e respostas em tempo real.

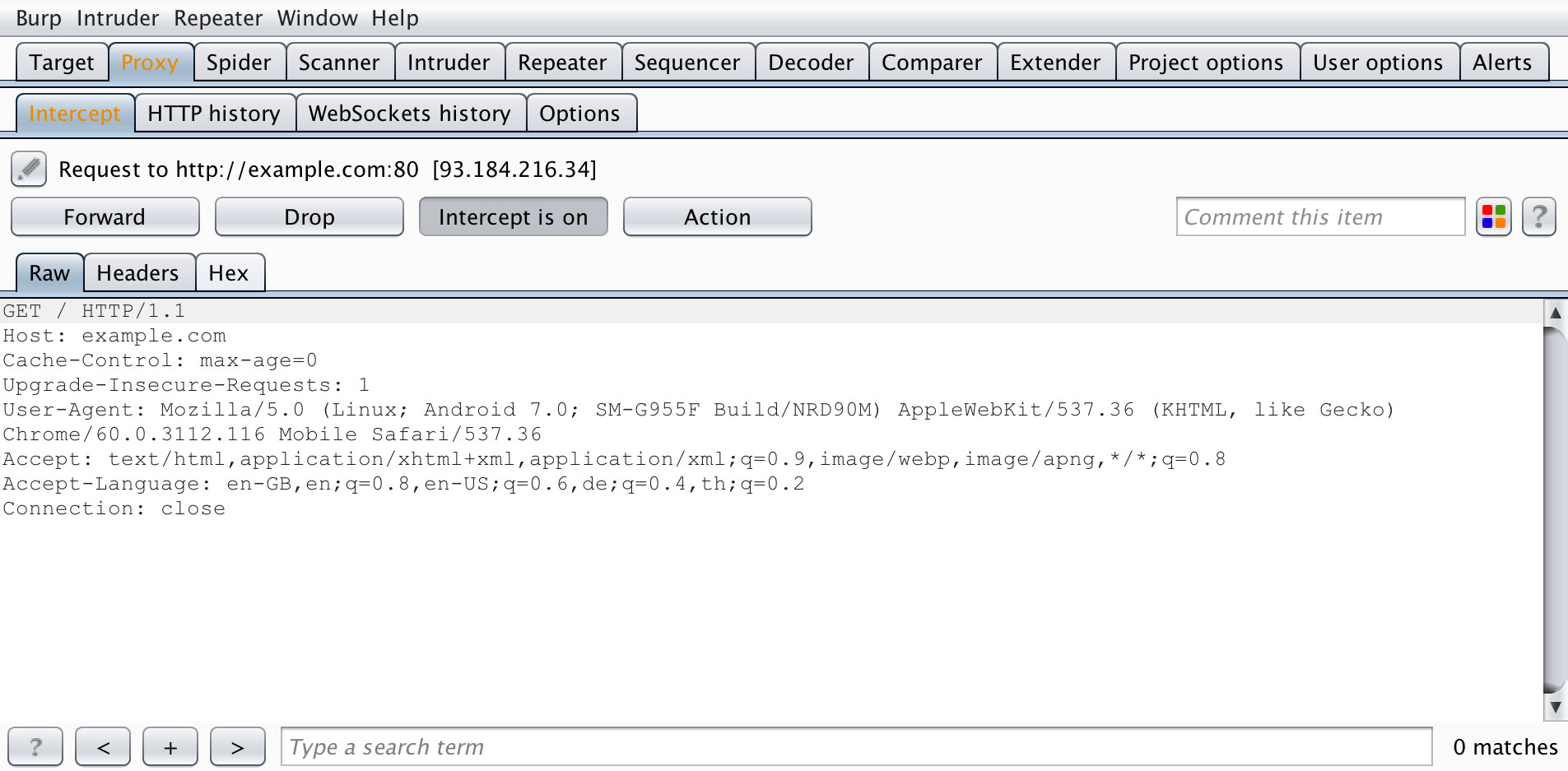

Várias ferramentas de proxy gratuitas e comerciais estão disponíveis. Por exemplo: mitmproxy, Burp Suite e ZAP.

Redirecionamento do Tráfego para o Proxy¶

Para usar o proxy de interceptação, você precisará executá-lo em seu computador host e configurar o aplicativo móvel para rotear as requisições HTTP(S) para seu proxy. Na maioria dos casos, basta definir um proxy em todo o sistema nas configurações de rede do dispositivo móvel – se o aplicativo usar APIs HTTP padrão ou bibliotecas populares como okhttp, ele usará automaticamente as configurações do sistema.

Exemplo de configuração de proxy no Burp Suite

Instalando o Certificado do Proxy¶

O uso de um proxy de interceptação quebra a verificação de certificados SSL, e o aplicativo geralmente falhará ao iniciar conexões TLS. Por isso, os proxies de interceptação exigem que você instale um certificado de CA personalizado no dispositivo móvel, o que permite ao proxy descriptografar e inspecionar o tráfego HTTPS criptografado. Dependendo da plataforma, o certificado instalado pode ou não ser automaticamente confiável pelo aplicativo. Além disso, alguns aplicativos implementam certificate pinning, o que exige esforço adicional para contornar.

Instruções por Plataforma¶

- Android: consulte Configurando um Proxy de Interceptação

- iOS: consulte Configuração de um Interception Proxy